- 作者 / 慕容峰 │ 從事數位鑑識工作多年,在分析證物的過程中,彷佛側耳傾聽證物娓娓道來一般,同時審慎客觀地仔細分析察看,即便是旁枝末節也不輕易放過,浸淫其中而樂此不疲。

智慧型手機已然成為人們生活中不可或缺的一部份,舉凡記事、行程提醒、影音娛樂、購物消費、社群聊天、導航等等,皆可一機搞定滿足食衣住行育樂各種需求。亦正因為如此,在使用智慧型手機過程中所留存的豐富資訊,其實就等同於使用者生活的點滴。

試想看看,倘若鑑識人員可以拿到嫌疑犯的智慧型手機(以下簡稱為手機),是不是就可以知道找出嫌疑犯的各種生活小細節呢?由此可知,智慧型手機(以下簡稱為手機)的取證,已經逐漸成了犯罪調查的重中之重。

只要能有效提取手機裡的各項跡證,便有助於釐清有無與案情相關之處!

犯罪調查中的重點:智慧型手機!

對鑑識人員而言,雖然手機與電腦同樣都可以當作證物,卻有著很大的差異。

桌機、筆電的硬碟是可以拆卸的,然而手機是使用快閃記憶體(Flash)來儲存資料,而且直接焊在電路板上,再加上手機只有一個 USB 埠可資利用的情況之下,如何自手機中提取跡證,便成了鑑識人員的一大挑戰。

以 ADB 進入 Android 手機的基本步驟

那麼鑑識人員究竟要怎麼做,才能提取手機內的資料呢?我們就不得不先說說 ADB 啦!所謂的 ADB 是 Android Debug Bridge 的縮寫,當我們透過 USB 把手機連接到電腦後,就可以利用 ADB 的指令來控制、調教這一支手機。

當鑑識人員使用 USB 將手機連上準備好的工作站(電腦)後,第一要務便是要讓手機可被工作站順利識別,不然就什麼也做不了,更別說提取資料了。

因此,若工作站無法識別出已透過 USB 埠接入的手機,就代表應該還有驅動程式的部份要處理。

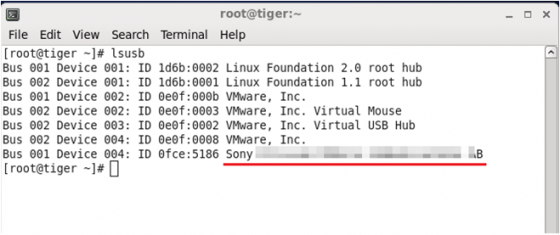

對於手機有需要做什麼調整嗎?為了方便說明,我們先將情況簡化一下,假設拿到的手機是處於未鎖定的狀態。在此情況下,可以順利地在手機中啟用「開發人員選項」中的「USB 偵錯」功能,然後在工作站執行指令 lsusb 以辨識 USB 裝置。如果執行獲得如下圖結果,就表示有順利辨識出連接的 USB 裝置。

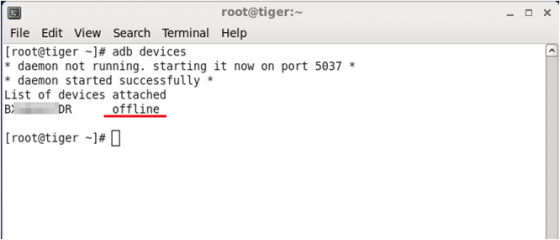

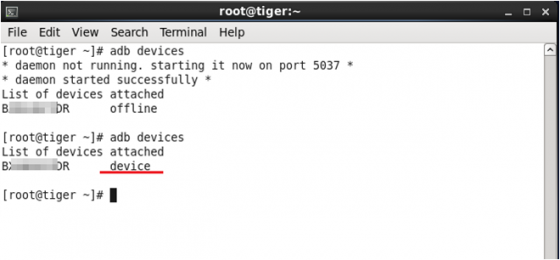

接著便是執行指令 adb devices 以查看手機目前的狀態。執行結果如下圖所示, “BXXXXXDR” 這個值代表著所接入的手機的識別值,而狀態值即為後面的 “offline” ,意即「離線」。聰明的讀者們應察覺到這個狀態值有點奇怪,明明手機跟工作站就接的好好的,但請不要只盯著工作站的螢幕畫面,而忽略了此時手機螢幕上的動靜。

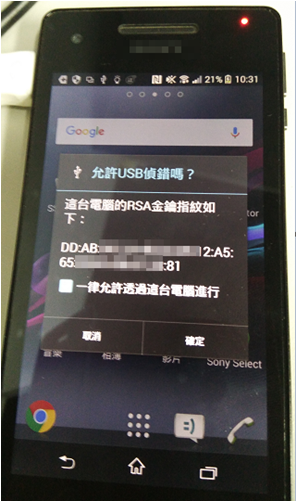

果不其然手機螢幕上彈出了如下圖的警示訊息,由於這支手機是第一次接上這台工作站,為了能於此工作站上以 ADB 指令對這支手機進行取證,務必要勾選「一律允許透過這台電腦進行」並點擊「確定」,這樣才能順利建立永久有效的信任關係。

一旦完成之後,就可以再次執行指令 adb devices。所得到的執行結果如下圖所示,狀態值由「offline」變成了「device」,即代表成功辨識手機,並處於正常開機模式。

由於信任關係已建立完成,在未撤銷的情況下,後續當這支手機再次接入此工作站時,便不會再次要求允許 USB 偵錯了。

那接下來呢?各位先別著急,接下來要想辦法獲得手機的系統最高權限。

在這裡,要跟各位說明一件事,那就是「你未曾真正擁有過你的手機」。各位一定會不以為然,你心想這手機的主人明明就是自己,而且手機還天天在用著的。但實情是,各廠牌手機皆然,在手機一出廠的預設環境僅為一般使用者環境,也就是說你只是你手上這支手機的一般使用者,而並非是以系統最高權限的身份在使用它。

廠商這麼做的原因很單純,說穿了就是避免高昂的維修成本。試想若使用者在擁有手機最高權限的情況下,相對就有較高的機會將手機玩殘。一旦手機變磚(手機弄壞以至於完全沒反應),使用者就只能帶著它去找廠商進行處理,廠商自然不樂見此一情況不斷發生。因此在出廠時預設時,就會設定僅讓使用者以一般權限帳號運行,這在手機一般使用過程中不易察覺。

只有某些非常規操作,會用到系統較高的權限,像是「刷機」或「root」的玩家。要能達成刷機或 root 的前提往往便就是「提權」,意即將自己的操作權限由一般使用者提升至系統最高權限,而對手機進行取證也需要獲得最高權限。。

後續獲得了最高的權限,要怎麼進行取證呢?接下來會在安卓篇(下)為各位進行說明,敬請期待~

參考資料

- Wikipedia: Mobile device forensics

- Wikipedia: eMMC

- Wikipedia: ADB

- Wikipedia: Secure Shell

- Wikipedia: File signature