一個由 Toronto 大學 Hoi-Kwong Lo(音譯:羅海光)教授所領導的研究團隊發現一種新的量子加密法,能阻擋最老練的駭客。這項發現在最新一期的 Physical Review Letters 上概述。

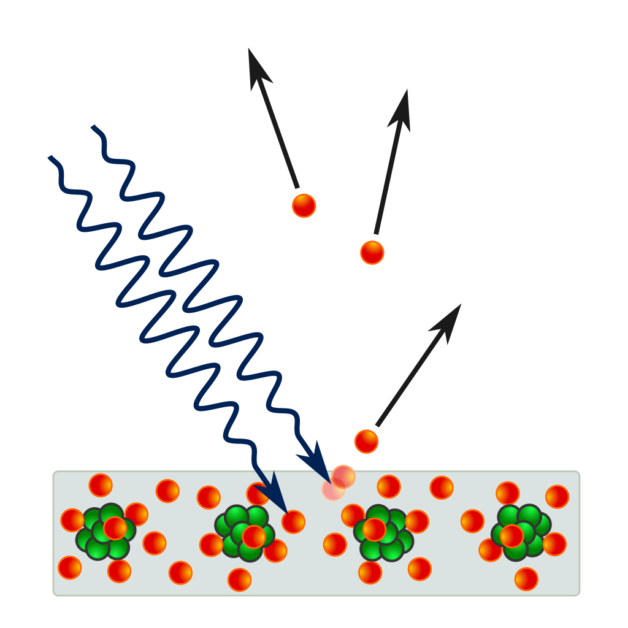

原則上,量子加密術(quantum cryptography)是一種防止被駭的簡明方法。那確保竊聽者任何讀取加密通訊資料的嘗試,都會導致可被合法使用者偵測到的擾亂。因此,在一位可能的駭客(Eve)存在的情況下,量子加密術允許在二位使用者(Alice 與 Bob)之間傳輸一個絕對安全的加密金鑰。加密金鑰利用光訊號來傳送並使用光子偵測器來接收。挑戰在於,Eve 能攔截與操縱這些訊號。

「光子偵測器經證明為量子金鑰分配(quantum key distribution,QKD)的罩門,不經意間,為捉摸不定的旁門左道式攻擊(side-channel attacks)開啟一扇門 — 最著名的量子 hacking,」 Dr. Charles Bennett 寫到,IBM 的研究員以及量子加密術的共同發明者。

當量子 hacking 發生時,光訊號顛覆(subvert)光子偵測器,導致他們僅看見 Eve 想要 Bob 看到的光子。事實上,由 Lo 教授所完成的早期研究以及挪威科學與技術大學 Vadim Makarov 博士的獨立研究已證明一位聰明靈巧的量子駭客如何能駭入商業 QKD 系統。

現在,Lo 教授及其研究團隊對於這種非信任裝置問題,已想出一種簡單的解決方法。他們的方法稱為「Measurement Device Independent QKD(測量裝置獨立 QKD)」。雖然 Eve 也能操作光子偵測器並廣播測量結果,但 Bob 與 Alice 不再需要信任這些廣播結果。相反的,Bob 與 Alice 僅藉由量測與比較他們自己的資料就能夠驗證 Eve 的誠信。目標是偵測當量子資料被第三方操縱時所發生的微妙變化。

具體來說,在 Measurement Device Independent QKD 中,二位使用者將其訊號送到一個非信任中繼 — Charlie — 那也許被 Eve 所控制。Charlie 對訊號進行聯合測量(joint measurement),提供另一種比較觀點。

「一種令人驚訝的特點是,Charlie 的偵測器可有任意瑕疵而不會使安全性受到妥協,」 Lo 教授表示。「這是因為,假定 Alice 與 Bob 的訊號預備程序是正確的,他們就能透過其資料中的相互關係(那遵循與 Charlie/Eve 間的任何互動)來驗證 Charlie 或 Eve 是可靠的。」

他們已完成概念驗證測量。Lo 教授等人現正開發一套測量裝置獨立 QKD 系統,他們預期在五年內可以完成。

實作這種新方法後,量子加密術在對抗駭客時的罩門就已經解決了。或許,資料安全中的量子大躍在這時候已經達成了。

原始文獻:Hoi-Kwong Lo, Marcos Curty, and Bing Qi Phys. Rev. Lett. 108, 130503 (2012) [5 pages] doi: 10.1103/PhysRevLett.108.130503

資料來源:PHYSORG:Researchers discover new quantum encryption method to foil hackers[April 2, 2012]

本文轉載自only-perception