據說北歐因為長時間天寒地凍、冰天雪地,在漫漫長夜需要打發時間,所以犯罪小說特別流行,雖然北歐有全世界最好的治安。

尤其是已故瑞典犯罪小說家史迪格拉森(Steig Larssen,1954─2004)的「千禧年三部曲」(Millennium trilogy)──《龍紋身的女孩》(Män som hatar kvinnor)、《玩火的女孩》(Flickan som lekte med elden)和《直搗蜂窩的女孩》(Luftslottet som sprängdes),在全球瘋狂暢銷,也是我最喜愛的犯罪小說。 這三部犯罪小說不僅劇情緊湊精彩,史迪格拉森還置入性行銷地大書他反極右派的政治觀點。就連史迪格拉森本身的意外身亡,也充滿了陰謀論;他的高額版稅被關係疏遠的父兄奪走,而最親密的同居伴侶一文未獲,也像足了八點檔的灑狗血。史迪格拉森雖然寫的是犯罪小說,但他年輕時最沉迷的是科幻小說。說不定他仍在世的話,也會寫出優異的長篇科幻作品。

史迪格拉森雖然沒有創作長篇科幻小說,但其他瑞典作家肯定是有的,例如瑞典作家費德瑞‧烏勒森(Fredrik T. Olsson)的《反轉四進制》(Slutet På Kedjan)。《反轉四進制》是本高潮迭起的科幻驚悚作品,拿人類未來的命運來大作文章,只是該文章是用四進制的方式儲存在我們身體中。

我們日常生活中使用的是十進制,因為我們人類有十根手指,道理就是如此而已。如果我們人類有八根或十二根手指,我們日常使用的就會是八進制或十二進制了吧。電腦使用的是二進制,就是傳說中的 0 與 1。四進制的,就鮮為人知,不過如果告訴大家說,所謂的四進制,用的符號代碼是「AGCT」,相信多數讀者都會在心中發出「啊~」的一聲吧。

據說華納兄弟已買下《反轉四進制》的電影版權,由《模仿遊戲》導演執導拍攝。這應該會是部精彩的科幻驚悚電影,因為《反轉四進制》讀起來就很像部好萊塢的大製作了,有特務間的大混戰、神秘的傳染病、古文明的遺產、生物科技、關係全人類命運的密碼等等。

《反轉四進制》中,一位密碼學家和一位蘇美學家,原本不該相遇但卻在一起破解一個密碼編成的蘇美語預言。故事開頭,密碼專家威廉想不開要自尋短見,偏偏訣別的電話讓前妻報警破門救出送去醫院。某個神秘組織從醫院偷偷把絕望的威廉帶到阿爾卑斯山的古堡裡,要他破解一串由蘇美人的楔形文字組成的密碼。

神秘組織的首腦只說事關無以計數的人命,而且時間所剩無幾,但完全不肯透露其他來龍去脈。許多人已患上不明疾病而死亡,他們真的是為了拯救全世界,還有背後另有險惡的大陰謀?威廉在古堡中巧遇到一位也是被神秘組織綁的蘇美學家珍妮。後來威廉與珍妮設法一面與神秘組織對抗,一面又渴望破解密碼找出答案,但時間已極為急迫,世界正瀕臨滅亡,預言彷彿早已寫在密碼之中……

《反轉四進制》中提到的蘇美語(Sumerian),是古代美索不達米亞蘇美人的語言,是一種孤立語言,它不與任何其它已知語言相近。蘇美(Sumer)為目前發現於兩河流域文明中最早的文明體系,同時也是全世界最早產生的文明之一,蘇美人來自何處,蘇美文明發源於何處,目前仍是一個謎。

蘇美人發明了一種象形文字,後來這種文字發展為楔形文字,是最古老的已知人類文字。今天已經發掘出來的有上十萬蘇美文章,大多數刻在黏土板上。其中包括個人信件、匯款、食譜、法律、讚美詩、祈禱、魔法咒語,還有包括數學、天文學和醫學內容的文章。許多大建築如大型雕塑上也刻有文字。許多文章的多個版本被保留下來了,因為它們經常被抄寫複製。抄寫是當時的人唯一的傳播文章的方法。即使專家也很甚少完全弄懂蘇美文字,據說近代破解蘇美語言以來,迄今能夠讀懂蘇美語文字的人不超過兩百五十人。

讀《反轉四進制》的過程就像在解碼,不僅密碼編得巧妙,最終的破解也充滿哲理的智慧。不知作者烏勒森在創作過程中有沒有受到《聖經密碼》(The Bible Code)的啟發?

1980 年代,以色列耶路撒冷希伯來大學的數學家 Eliyahu Rips 和物理學家 Doron Witstum 利用一套數學運算模式進行電腦計算對比,挑選聖經時代以來的三十二位知名人物,結果發現他們的名字和出生與死亡日期在《創世記》中都是編在一起的。後來他們把整本希伯來文聖經原文採用電腦跳躍碼(Equidistant Letter Sequence)方式,在字符串中尋找名字、單詞和詞組,找到了一系列相關資訊。他們把發現撰寫成論文 Equidistant Letter Sequences in the Book of Genesis,於 1994 年 8 月正式發表在了專業學術期刊 Statistical Science 上。

1997 年面世的《聖經密碼》更引起了世人對聖經密碼的關注,作者卓斯寧(Michael Drosnin)是一名無宗教信仰的記者,曾於《華盛頓郵報》和《華爾街日報》工作,他經過五年的採訪和調查研究後寫成《聖經密碼》一書,聲稱聖經密碼可以預測未來 。他甚至通過密碼找出了「Year of Bible Code Revealed 1997」的詞組。1997 年我剛上大學,當時《聖經密碼》紅得發紫,在國內外書市媒體中引起了很大量的討論。

相信聖經裡藏有密碼的人,相信聖經當然是出自上帝之手。可是反對者認為,希伯來文聖經自古以來均出現許多不同版本,幾千年來的抄寫必定會產生不同的字句,解碼所研究的聖經原文已經跟古抄本有一定的差別,包括字數、句點和字距等都不一樣。而且所解碼的希伯來文聖經,只有輔音字母(consonant),沒有元音字母(vowel),因此可信度不高。加上整本聖經的希伯來文有三十多萬個字母,起碼可以發生 100 億種字母組合,所謂的聖經密碼不過是種斷章取義的望文生義。

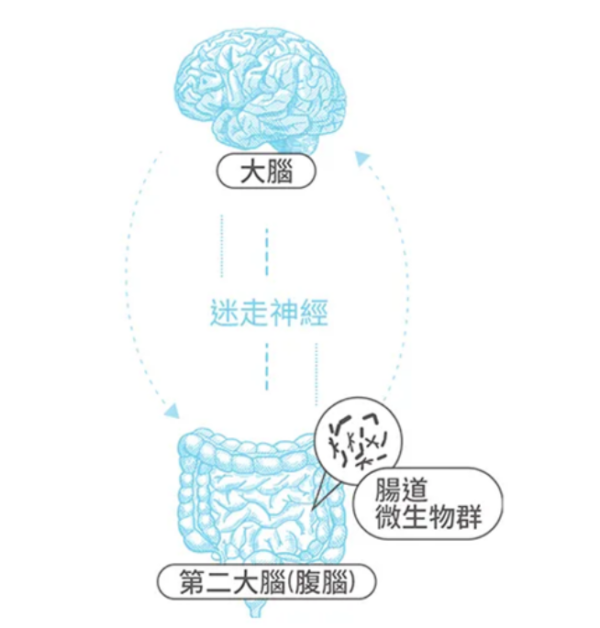

儘管還有少數科學家在繼續這個工作,但是現在絕大部分科學家對此持否定的態度。我本身也認為,所謂的聖經密碼,絕對是一種鬼扯。人類從非洲草原演化出的大腦,最擅長的功能之一就是尋找模式(pattern),有時候使用這能力過頭了,甚至能從隨機雜訊中編出故事。不僅是聖經,只要是長篇大論的任何書籍字數夠多,任何密碼專家就能從中找到任何他們想要揭示的訊息。

就我一貫的立場,偽科學的材料,最適合用來撰寫科幻作品。正如《反轉四進制》所揭示的,有些東西人類自以為聰明地挖出來,還把其中的資訊當真時,是會闖大禍鬧出很多人命的!

本文原刊登於閱讀‧最前線【GENE思書軒】,並同步刊登於The Sky of Gene。