- 本文轉載自科技大觀園,原文為《為什麼網路廣告都知道我去過哪些地方?手機通訊的資安隱憂與個資保護新技術》

- 作者/吳謹安|科技大觀園特約編輯

新冠肺炎疫情在國際間蔓延接近兩年,疫情前期政府推出「電子圍籬」系統,透過手機監測居家隔離者是否違規外出,卻也衍生出人民隱私遭到侵犯的討論。但事實上,早在疫情前電信商就能取得使用者身分與手機位置的資料。即使關閉 GPS,日常手機在與周邊基地台交換數據的過程中,就需要提供裝置身分識別與位置資訊。當電信公司將相關資訊販賣給資料仲介(data broker)等第三方,或是資訊傳輸過程被駭客竊取,便可能造成潛在的資安問題。

因此,南加州大學(University of Southern California)研究團隊便提出一項新技術-Pretty Good Phone Privacy (PGPP),嘗試在確保服務品質的情況下,保護裝置使用者位置的隱私性。

身分驗證:通訊網路如何識別用戶與提供服務

「我們在不知不覺間同意讓手機變相成為行蹤跟監裝置,但直到今天我們對現況仍然沒有其他選擇-使用手機等於同意接受跟監。」PGPP 研究者 Barath Raghavan 表示。另一位研究者 Paul Schmitt 則進一步指出,現有通訊網絡的問題在於身分驗證與提供通訊服務使用的透過相同的管道進行。不僅讓電信商能利用這些敏感資訊尋求商業利益,也讓駭客有機會從外部透過技術取得使用者的敏感資訊。

不過,想了解使用者訊息是如何在環環相扣的網絡中被蒐集,甚至面臨被竊取的風險,必須先從手機如何取得通訊服務講起。

日常生活中,手機在接收資訊時,需要與遍布周遭的基地台與通訊網路取得聯繫,由各個基地台以六角形的方式構成的通訊網絡,也稱作蜂巢式網絡(Cellular network)。為了提供收發資訊的服務,手機需要藉由無線電波與網絡中的基地台驗證身分,確認裝置為付費用戶後通訊網絡便可以開始提供其他服務。

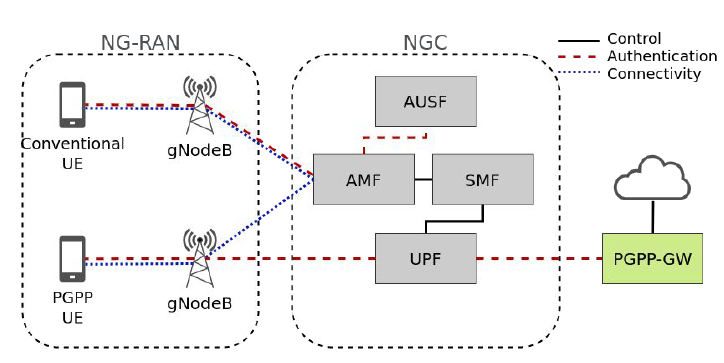

進一步以 5G 服務為例,5G 架構可以分為 NG-RAN(Next Generation Radio Access Network)與 NGC(Next Generation Core)兩部分(如圖一):(1)NG-RAN 由手機(UE)與基地台(gNodeB)組成,手機可以透過基地台手機連接到NGC。(2)NGC 則提供身分驗證、計費、簡訊和資料連接等服務,包含 AMF(Access and Mobility Management Function)、AUSF(Authentication Server Function)、SMF(Session Management Function)和 UPF(User Plane Function)五個部分。其中 AMF 主要負責與手機溝通、AUSF 負責驗證、SMF 和 UPF 則提供 IP 位置與連線服務。

連網過程中,手機會透過最鄰近的基地台將儲存於 SIM 卡中的身分識別碼-SUPI(Subscription Permanent Identifier)在 4G 中稱作 IMSI(International Mobile Subscriber Identity)傳送給 AMF,此時 AUSF 會對 SUPI 進行驗證確保此手機是有效用戶。通過驗證後,SMF 與 UPF 便會提供 IP 位置與開放網路服務。而在驗證過程中,電信商的 AUSF 資料庫會記錄所有透過它取得網服務的 SUPI 以及其他註冊資訊。由於每個 SUPI 都是全球唯一且永久的識別碼,因此除了電信商,對有意監控手機用戶的人而言,SUPI 也成為一個極具價值的目標。

基地台定位系統可能成為駭客攻擊的跳板

此外,敏感資訊在前面提到的層層傳輸過程中也面臨駭客的威脅,駭客可以透過被動擷取與主動蒐集兩種方式,掌握用戶的 SUPI/IMSI 與位置資訊,並進行一連串後續的侵權行為。

被動擷取是利用手機與基地台溝通之間的漏洞來達成目的。例如,近年基地台模擬器-IMSI 擷取器(IMSI catchers)或俗稱魟魚逐漸興起,利用手機會自動連接到鄰近最強訊號源(通常是基地台),並提供自身 SUPI/IMSI 以供驗證的特性。IMSI 擷取器發送強於周圍合法基地台的訊號,藉此取得用戶的識別碼,讓監控者可以辨識與監聽未加密的用戶通訊內容,其實這種作法早已在情報單位與極權國家被廣泛地利用。

雖然現有通訊網路嘗試提供暫時性驗證碼-如 GUTI(Globally Unique Temporary UE Identity)來代替 SUPI。只要手機成功連到網路,便會用 GUTI 代替 SUPI,成為該手機的臨時標籤,減少 SUPI 暴露在網絡傳輸過程的次數。但就算 GUTI 會由 AMF 定期更換,實務經驗指出 GUTI 對於使用者隱私的保護有限,駭客仍可以透過技術將 GUTI 去匿名化,進而掌握特定個人的行蹤。

除了被動擷取資訊,駭客還可以利用基地台呼叫(paging)定位的原理主動地發動攻擊。為了能快速定位用戶位置以確保通訊服務能被送達,電信商會將數個基地台覆蓋區域組成一個追蹤區域(tracking area),並且如果有訊息傳送到閒置中的手機時,基地台會要求手機回傳臨時識別碼。駭客在不知道用戶位置與身分識別碼的情況下,可以頻繁地撥打電話給鄰近追蹤區域內的裝置再迅速掛斷。用戶手機可能根本不會跳出通知,但駭客卻可以利用追蹤區域的基地台呼叫訊息,在短時間內定位出用戶的大略位置,甚至進一步可以癱瘓與綁架目標用戶手機服務。

值得一提的是,儘管 5G 技術在保護隱私上做了許多改進。但 5G 訊號使用更高的頻段,提供高傳輸速率與低延遲服務的同時,也伴隨通訊距離、覆蓋範圍較 4G 小的限制。為了確保通訊服務便需要提高基地台密度,等於變相讓電信商與駭客能更準確定位使用者的位置。

PGPP:將身分識別驗證與網路服務分開進行

雖然個人行蹤隱私與手機識別訊息洩漏會造成龐大的社會成本,但要透過改變現有通訊網絡硬體設計,達到保護個資的目的,也需面臨設備更新成本巨大的挑戰。因此 PGPP 嘗試從軟體的角度解決問題,讓用戶可以透過 PGPP 保護自己的行蹤隱私。

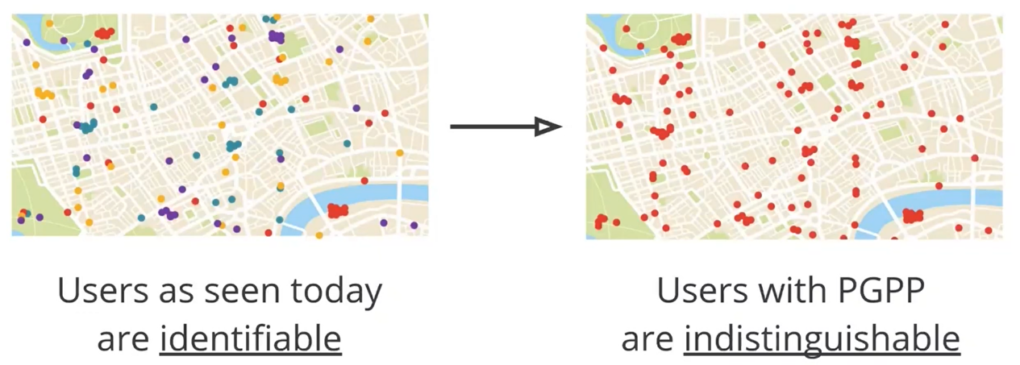

「解決問題的關鍵在於,如果要希望保持匿名性,又要怎麼讓通訊網絡驗證你是合法的使用者?」Barath Raghavan 說。為了將身分驗證與網路服務的過程拆開,PGPP 使用了加密標記(Token)與代理伺服器的概念。在 PGPP 的協定中,付費用戶可以從電信商取得一個加密標記。而所有用戶第一次連接到基地台時,使用的是一樣的 SUPI/IMSI,讓使用者連結到代理伺服器的驗證畫面(PGPP-GW),並以加密代幣進行驗證。過程中電信商與駭客只能看到所有用戶都使用同樣的 SUPI/IMSI 與 IP 位置進行連網,如此一來,身分識別資訊與基地台資訊就能夠完成分離(圖二)。

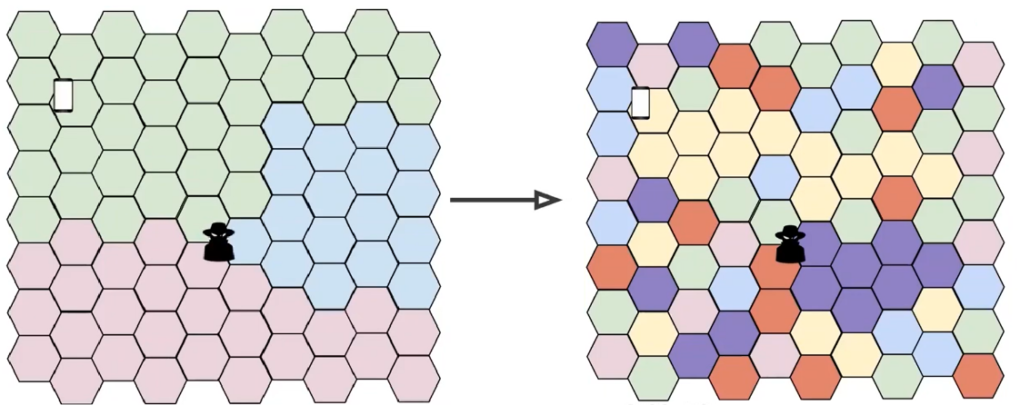

此外,為了解決駭客利用追蹤區域基地台呼叫訊息來定位用戶,PGPP 為每個手機隨機客製不同的追蹤區域,而非傳統地由電信商定義出追蹤區域。如此一來,駭客即便取得追蹤區域編號也無法得知用戶實際所處的位置在哪裡(圖三)。

為了能真實測試 PGPP,Barath Raghavan 與 Paul Schmitt 甚至成立了一家新創公司-Invisv。結果顯示 PGPP 在保護個資的同時,也幾乎不會有延遲增加、流量過載,以及其他匿名網路會遇到的延展性問題。由於 PGPP 只是停止讓手機向基地台傳送自己的身分,因此其他定位功能還是可以正常使用。

最後,Barath Raghavan 也指出現在是人類有史以來第一次,幾乎每個人無時無刻的行蹤都能及時地被掌握。但人們常常默許地將關於自身資訊的控制權交給大公司與政府,PGPP 的發明就是希望在這樣的洪流中取回一些對自身隱私的控制權。

資料來源

- Pretty Good Phone Privacy

- Is Your Mobile Provider Tracking Your Location? This New Technology Could Stop It.

- 4G、5G技術漏洞可讓駭客追蹤用戶地點、癱瘓手機、攔截通話內容